笔记-网络安全B模块(笔记详解)- Web渗透测试

推荐 原创Web渗透测试

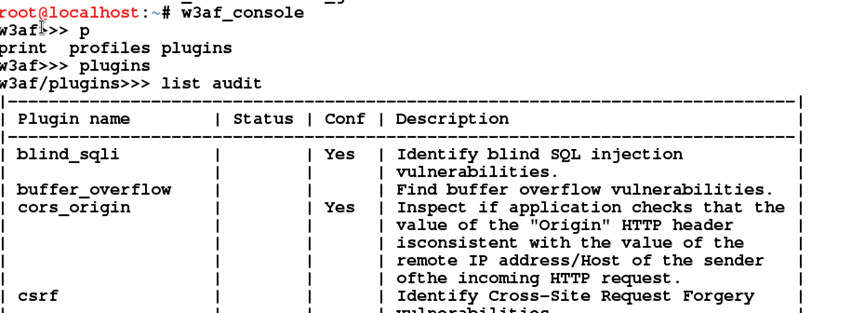

1.通过渗透机Kali1.0对服务器场景PYsystem20192进行Web渗透测试(使用工具w3af的对目标Web服务器进行审计),在w3af的命令行界面下,使用命令列出所有用于审计的插件,将该操作使用的命令作为Flag值提交;

进入kali命令控制台中使用命令w3af_console进入w3af命令行模式,通过输入命令“plugins”对插件进行配置,再使用命令list audit即可列出所有审计模块

Flag:list audit

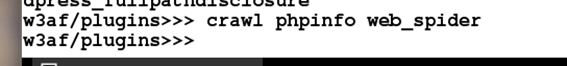

2.通过渗透机Kali1.0对服务器场景PYsystem20192进行Web渗透测试,使用工具w3af对Web服务器进行审计,在w3af的命令行界面下加载爬行模块来搜集phpinfo信息及蜘蛛爬行数据,将该操作使用的命令作为Flag值提交;

使用命令crawl phpinfo web_spider加载爬行模块

Flag:crawl phpinfo web_spider

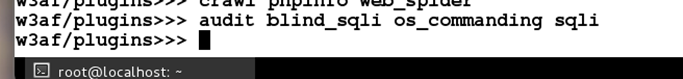

3.通过渗透机Kali1.0对服务器场景PYsystem20192进行Web渗透测试,使用工具w3af对Web服务器进行审计,在w3af的命令行界面下启用审计插件sql盲注、命令注入及sql注入来测试服务器网站安全性,并将该操作使用的命令作为Flag值提交;

Flag:audit blind_sqli os_commanding sqli

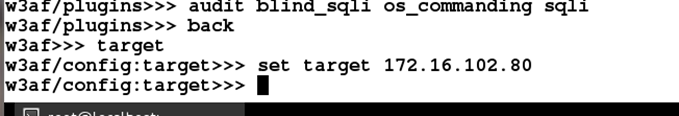

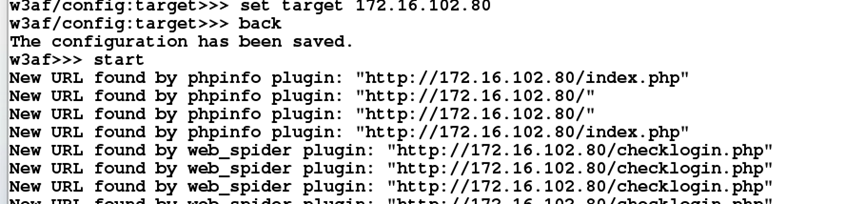

4.通过渗透机Kali1.0对服务器场景PYsystem20192进行Web渗透测试,使用工具w3af对Web服务器进行审计,在w3af的命令行界面下设置目标服务器地址启动扫描,将该操作使用命令中固定不变的字符串作为Flag值提交;

使用命令“back”回到初始菜单,然后使用命令target进入目标ip配置界面,设置目标ip

Flag:set target

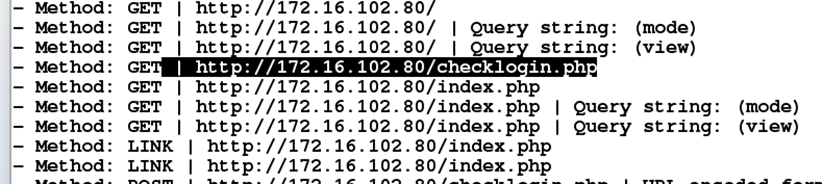

5.在渗透机Kali1.0中对审计结果进行查看,将审计结果中含有漏洞的URL地址作为Flag值(提交答案时IP用192.168.80.1代替,例如http://192.168.80.1/login.php)提交;

返回w3af控制台初始菜单,使用命令start开始检测

Flag:http://192.168.80.1/checklogin.php

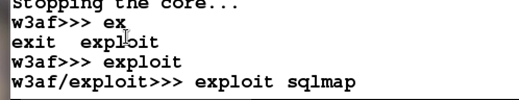

6.在第5题的基础上,进入exploit模式,加载sqlmap模块对网站进行SQL注入测试,将载入sqlmap模块对网站进行SQL注入测试需要使用的命令作为Flag值提交;

使用命令exploit进入利用模块,然后调用sqlmap模块对网站注入

更多【笔记-网络安全B模块(笔记详解)- Web渗透测试】相关视频教程:www.yxfzedu.com

相关文章推荐

- 科技-第二证券:消费电子概念活跃,博硕科技“20cm”涨停,天龙股份斩获10连板 - 其他

- 科技-思谋科技进博首秀:工业多模态大模型IndustryGPT V1.0正式发布 - 其他

- 科技-智能井盖传感器功能,万宾科技产品介绍 - 其他

- 科技-专访虚拟人科技:如何利用 3DCAT 实时云渲染打造元宇宙空间 - 其他

- 机器学习-Azure 机器学习 - 使用 ONNX 对来自 AutoML 的计算机视觉模型进行预测 - 其他

- 缓存-Redisson中的对象 - 其他

- 科技-伊朗黑客对以色列科技和教育领域发起破坏性网络攻击 - 其他

- 科技-SOLIDWORKS 2024新产品发布会暨SOLIDWORKS 创新日活动-硕迪科技 - 其他

- 科技-擎创动态 | 开箱即用!擎创科技联合中科可控推出大模型一体机 - 其他

- 科技-亚马逊云科技大语言模型下的六大创新应用功能 - 其他

- 科技-【亚马逊云科技产品测评】活动征文|亚马逊云科技AWS之EC2详细测评 - 其他

- mysql-java八股文(mysql篇) - 其他

- 计算机视觉-计算机视觉与深度学习 | 基于视觉惯性紧耦合的SLAM后端优化算法 - 其他

- c++-【C++】从入门到精通第三弹——友元函数与静态类成员 - 其他

- spring boot-java 企业工程管理系统软件源码+Spring Cloud + Spring Boot +二次开发+ MybatisPlus + Redis - 其他

- 科技-企业财务数字化转型的机遇有哪些?_光点科技 - 其他

- 科技-云计算的大模型之争,亚马逊云科技落后了? - 其他

- c语言-C语言 变量 - 其他

- 物联网-USB PD v1.0快速充电通信原理 - 其他

- 网络-网络安全与TikTok:年轻一代的数字素养 - 其他

2):严禁色情、血腥、暴力

3):严禁发布任何形式的广告贴

4):严禁发表关于中国的政治类话题

5):严格遵守中国互联网法律法规

6):有侵权,疑问可发邮件至service@yxfzedu.com