【CTF对抗- XYCTF两道Unity IL2CPP题的出题思路与题解】 此文章归类为:CTF对抗。

目录 前言 在这次的“新生赛”上出了两道unity il2cpp逆向的题,没有设计游戏内容,只有一个check,单纯的考察il2cpp逆向的知识。因为考虑了是新生赛,所以check部分没有设计的很复杂,并且比赛时长接近一个月,所以目的就是让新生们通过搜索资料学习来解出这两题,并且对游戏引擎逆向有一些了解和经验。事实证明有很多新人师傅们做到了,这里也夸夸师傅们太强了哈哈。

baby unity 出题思路 因为看到ez unity让大家坐牢太久了,所以连夜又赶了一个简单版本的出来

解题思路 本题属于游戏引擎逆向,引擎为unity,并使用il2cpp打包global-metadata.dat文件中,程序启动时会按需从中读取。Il2CppDumper 来静态dump

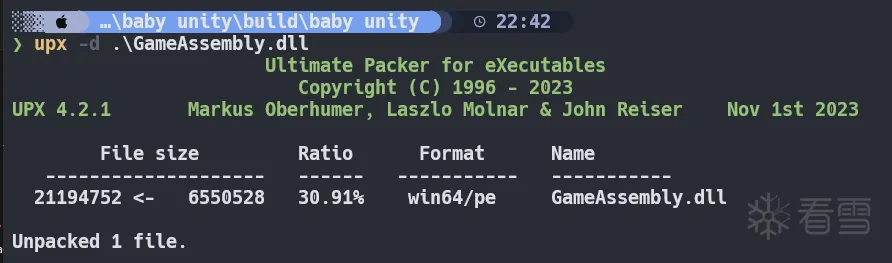

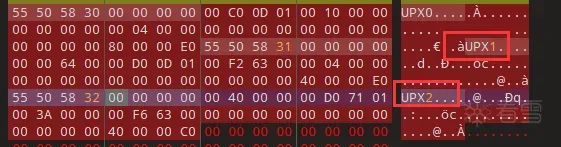

首先要脱掉GameAssembly.dll的upx壳

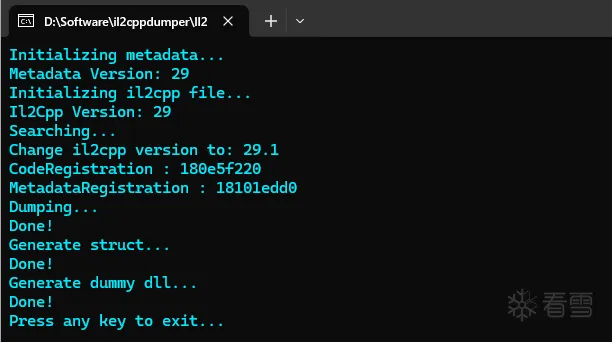

然后使用Il2CppDumper,依次选择GameAssembly.dll,global-metadata.dat,然后就可以dump了

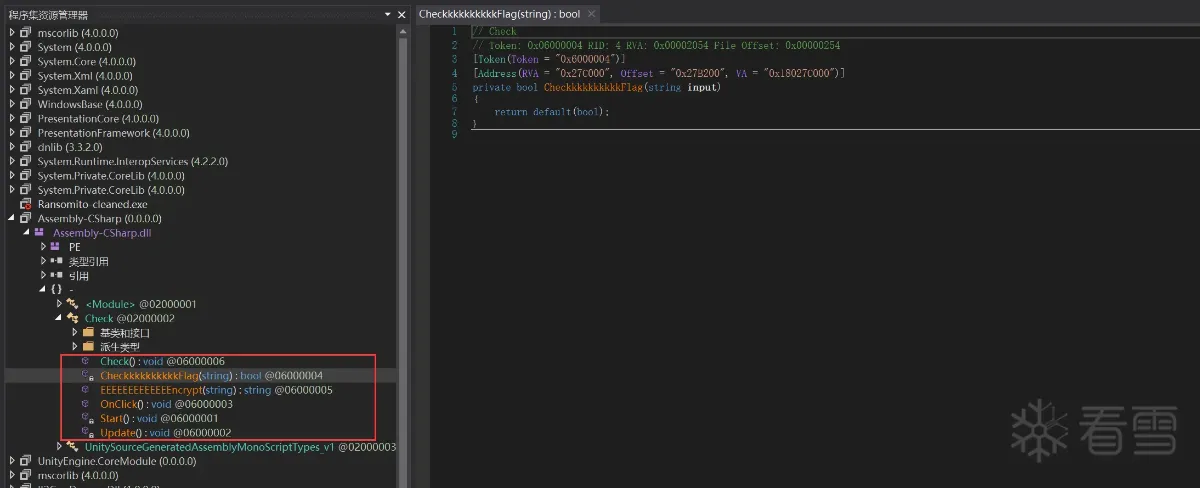

用dnspy分析DummyDll\Assembly-CSharp.dll,可以看到有个Check类,所以我们重点关注OnClick,CheckkkkkkkkkkFlag, EEEEEEEEEEEEEncrypt这三个方法即可,但是Il2CppDumper是无法将代码还原的,不明白的话可以去理解一下IL2CPP(IL to CPP)是什么意思,所以我们要去IDA里去看这个三个方法到底在做什么

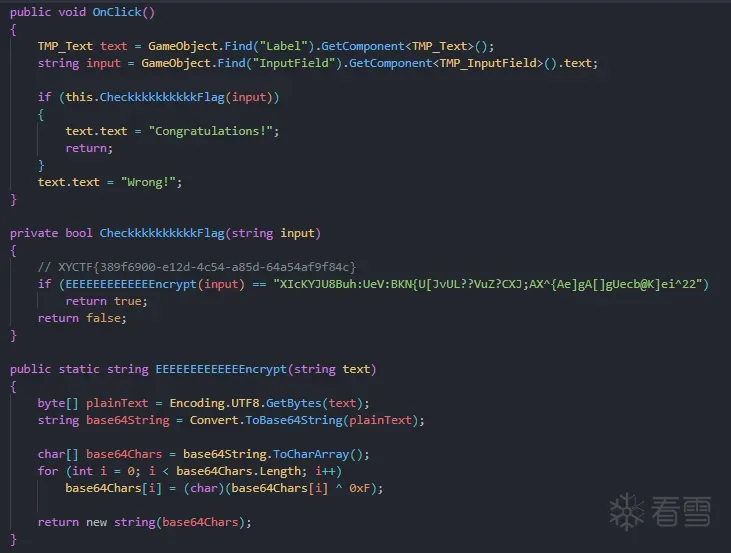

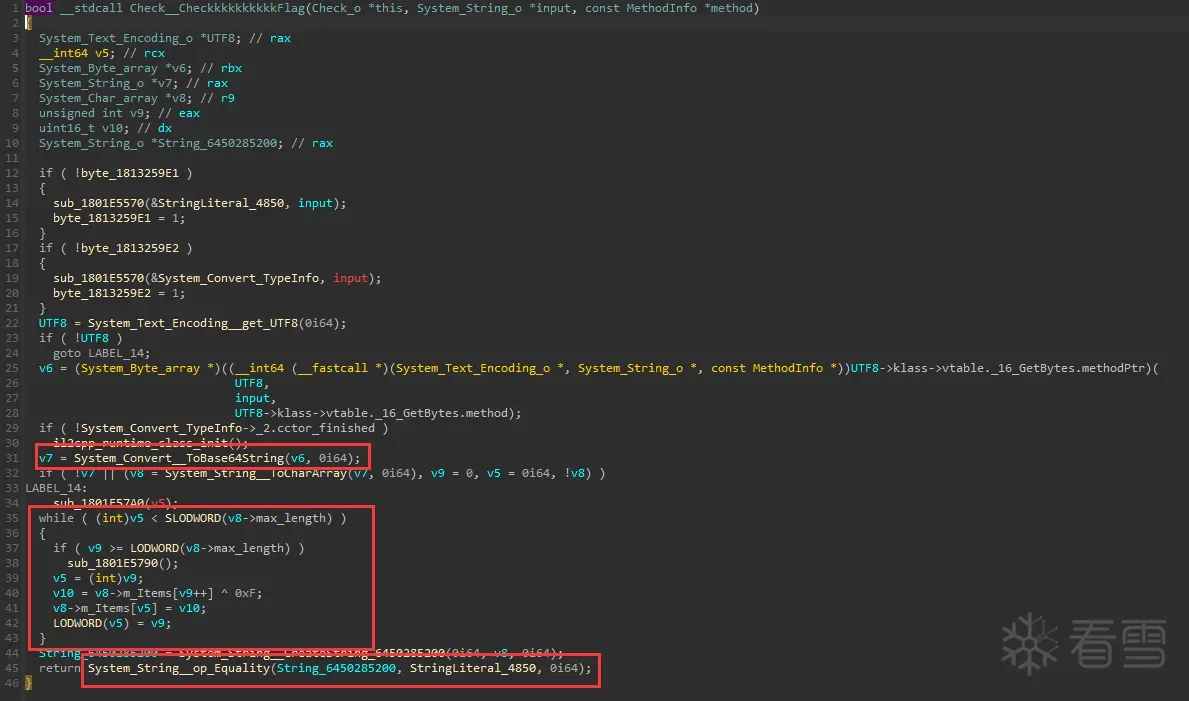

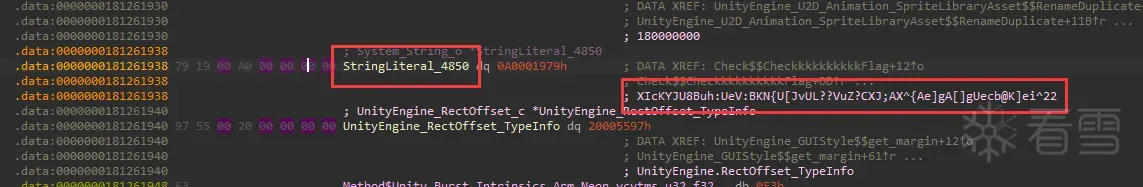

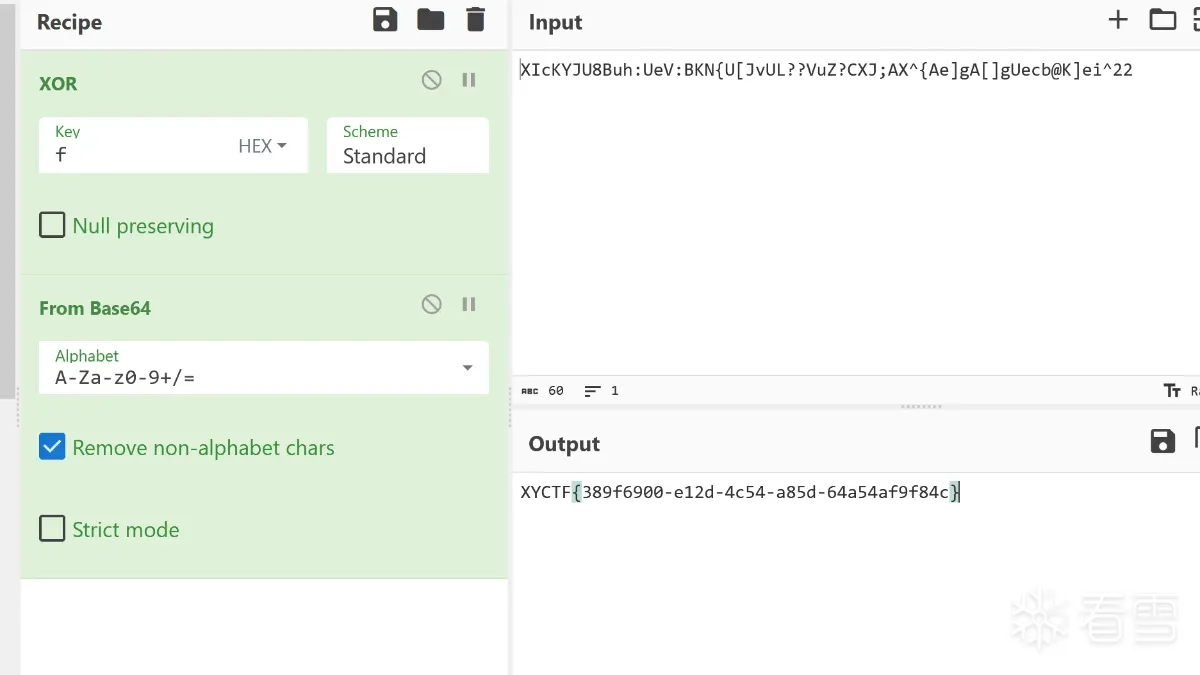

用IDA加载GameAssembly.dll,然后使用il2CppDumper目录下的ida_with_struct_py3.py脚本,依次选择script.json和il2cpp.h,稍等之后就可以恢复符号表。CheckkkkkkkkkkFlag这个方法了输入 -> base64编码 -> 异或0xF,最后和密文进行比较,密文实际上也是一个StringLiteral,在脚本恢复符号的时候也一起写在注释里了

最后厨子一把梭就好了

总结 学会检索资料和使用工具,更重要的是在用之前多阅读一下工具的文档,就不会有一些奇奇怪怪的问题了

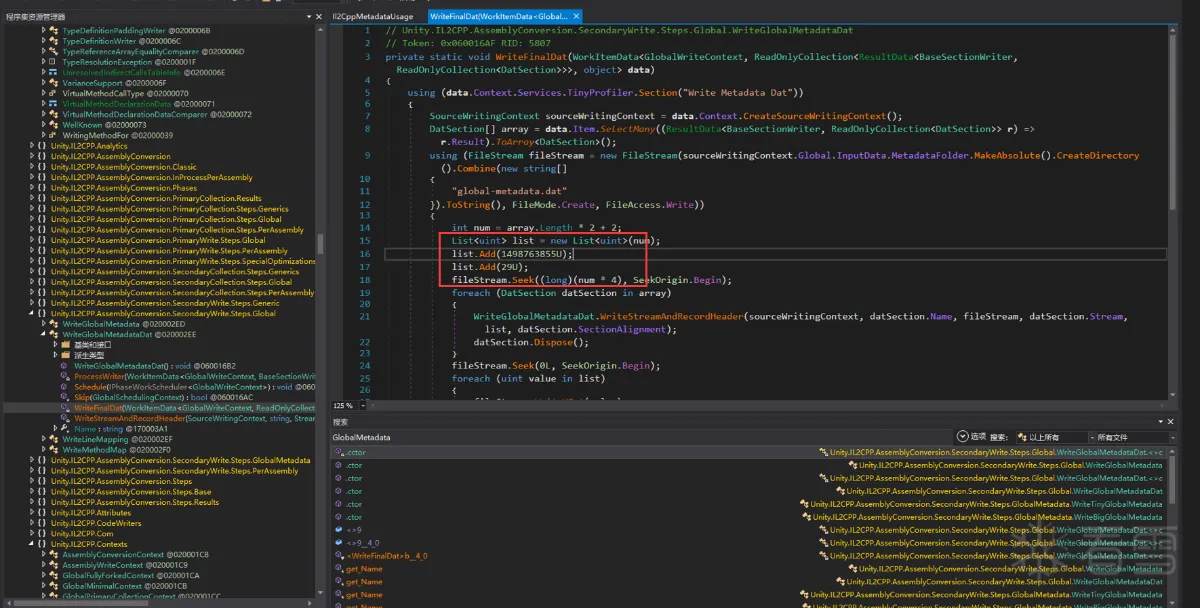

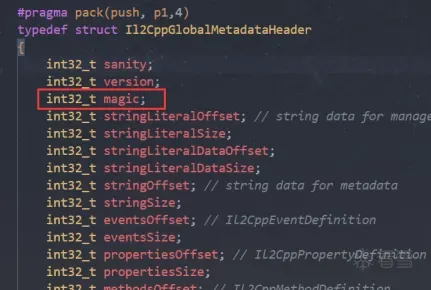

ez unity 出题思路 出这题的时候思考了很久,单纯的加密global-metadata.dat文件直接内存中dump即可拿到解密后的文件,感觉有点过于简单,所以考虑直接修改Il2CPP的东西了。但是我尝试了直接修改libil2cpp的源码,结果就是要么编译失败,要么游戏运行直接崩了,不确定具体是什么问题sanity,然后在Il2cppGlobalMetadataHeader中间插入了一个magic(第一张图里忘记写了,应该还有一个list.Add()的),但貌似这样会导致最后一个成员被挤掉了,但是不影响游戏正常运行我也就没管了,有大佬会这方面的还请提提意见Orz

解题思路 首先这题对global-metadata.dat的结构做了一些特殊修改,所以工具是无法直接使用的frida-il2cpp-bridge 来解决了

按照官方文档安装,然后注入下面的脚本,得到 dump.cs

1

2

3

4

5

6

7

import "frida-il2cpp-bridge";

Il2Cpp.perform(() => {

console.log(Il2Cpp.unityVersion);

Il2Cpp.dump("dump.cs", "./")

});

分析dump.cs,搜索 Assembly-CSharp,发现了Check这个类,下面有个CheckFlag,接着用ida分析一下,rva 是 0x0027d460

1

2

3

4

5

6

7

8

9

10

11

class Check : UnityEngine.MonoBehaviour

{

System.Void Start();

System.Void Update();

System.Void OnClick();

System.Boolean CheckFlag(System.String input);

static System.String AESEncrypt(System.String text, System.String key, System.String iv);

static System.String AESDecrypt(System.String text, System.Byte[] key, System.Byte[] iv);

System.Void .ctor();

}

GameAssembly.dll 加了upx壳并修改了一些特征信息,改回去然后upx -d脱壳

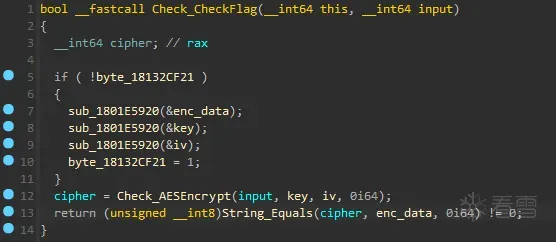

ida分析CheckFlag (Imagebase + RVA),根据dump.cs里的RVA恢复一下符号,可以看到加密只有一个简单的AES,那么只要拿到key和iv就行了,因为字符串信息都是保存在global-metadata.dat里的,所以在GameAssembly.dll里是无法得到的,可以直接调试分析得到,也可以使用下面的方法

接着我们使用frida-il2cpp-bridge的Tracer来追踪一下String类

1

2

3

4

5

6

7

8

import "frida-il2cpp-bridge";

Il2Cpp.perform(() => {

console.log(Il2Cpp.unityVersion);

const String = Il2Cpp.corlib.class("System.String");

Il2Cpp.trace(true).classes(String).and().attach();

});

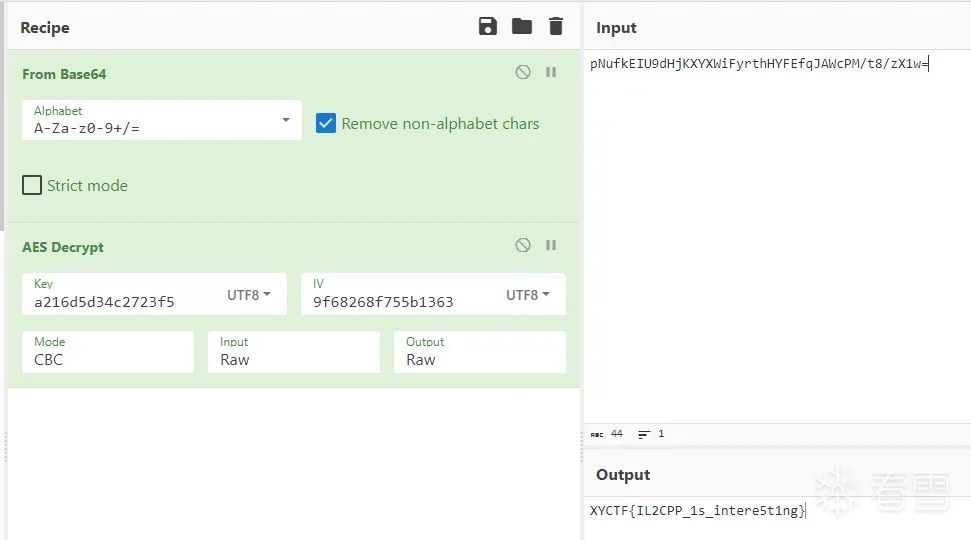

注入,随便输点击一下按钮,就得到密文了 pNufkEIU9dHjKXYXWiFyrthHYFEfqJAWcPM/t8/zX1w=

1

2

3

4

5

6

7

8

9

10

11

12

13

❯ python .\main.py 'ez unity.exe'

2022.3.17f1c1

il2cpp:

0x0077b6f0 ┌─System.String::FastAllocateString(length = 24)

0x0077b6f0 └─System.String::FastAllocateString = ""

il2cpp:

0x0077afd0 ┌─System.String::op_Equality(a = "arpEeXJzJ5Fh4j+2tx6fIw==", b = "pNufkEIU9dHjKXYXWiFyrthHYFEfqJAWcPM/t8/zX1w=")

0x0077afd0 └─System.String::op_Equality = false

il2cpp:

0x0077afd0 ┌─System.String::op_Equality(a = "Wrong!", b = "Wrong!")

0x0077afd0 └─System.String::op_Equality = true

再去追踪一下Check类

1

2

3

4

5

6

7

8

9

10

import "frida-il2cpp-bridge";

Il2Cpp.perform(() => {

console.log(Il2Cpp.unityVersion);

const AssemblyCSharp = Il2Cpp.domain.assembly("Assembly-CSharp").image

const Check = AssemblyCSharp.class("Check");

Il2Cpp.trace(true).classes(Check).and().attach();

});

很轻松就拿到了key和iv key = "a216d5d34c2723f5", iv = "9f68268f755b1363"

1

2

3

4

5

6

7

❯ python .\main.py 'ez unity.exe'

2022.3.17f1c1

il2cpp:

0x0027d4e0 ┌─Check::OnClick(this = Button (Check))

0x0027d200 │ ┌─Check::AESEncrypt(text = "", key = "a216d5d34c2723f5", iv = "9f68268f755b1363")

0x0027d200 │ └─Check::AESEncrypt = "arpEeXJzJ5Fh4j+2tx6fIw=="

0x0027d4e0 └─Check::OnClick

再次祭出我们万能的厨子

总结 这题的解题方法应该是很开放性的,这里贴一下看到的选手的一些解题方法,基本上都是预期到的解法,不过我是真没想到有人bindiff...还得是ctfer哈哈

使用frida-il2cpp-bridge

自己写dumper

使用CE的mono工具

对比baby unity的文件修复global-metadata.dat

和baby unity恢复符号的GA.dll进行bindiff

结语 小白的第一次出题,最后看到题目解出数量也在预期内,也算是没有失误哈哈,如果有更好的建议还请各位师傅们尽管提!

最后于 2小时前

被TubituX编辑

,原因: 修复一些错误

更多 【CTF对抗- XYCTF两道Unity IL2CPP题的出题思路与题解】 相关视频教程: www.yxfzedu.com